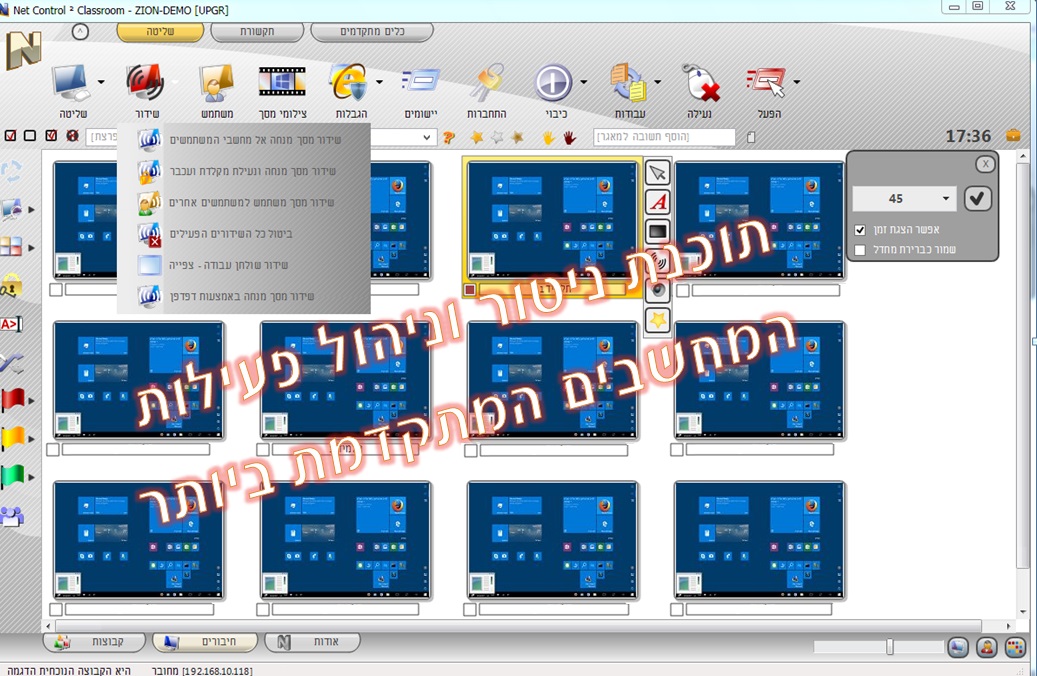

תוכנות וכלי שליטה, ניהול ופיקוח לבקרת עובדים ומחשבים, תמיכת משתמשים ועובדים לעסקים ומשרדים קטנים וגדולים

תוכנת מעקב למחשב יחיד מקומי

מערך התכונות החדשני והקל לשימוש של SpyAgent Stealth Edition, מספק את חבילת הניטור והמעקב האולטימטיבית למחשב!

תוכנת NetVizor לעסקים היא תוכנת ניטור ומעקב עוצמתית ויעילה לעסקים, זולה בהשוואה לכל אלטרנטיבה, באמצעותה תפקחו על הנעשה ברשת ממיקום יחיד, ובאופן רציף.

NetVizor תתעד את כל מה שהמשתמשים עושים במחשבים, כולל הקשות על לחיצות, תוכניות ויישומים שהופעלו, אתרים שביקרו בהם העובדים שלכם, אימיילים שנשלחו והתקבלו.

חיבור בטוח למחשב מרוחק

המועדפת ע"י משתמשים, אנשי מחשבים IT, תומכי אינטרנט ואחרים לצורך השתלטות מרחוק על המחשב האישי, תחנת העבודה בארגון, השרת ולצורך תמיכת לקוחות מרוחקת וכיו"ב.

השכרת מדפסות לעסקים ולמשרדים | שירות מדפסות משרדיות מקצועיות בחבילות הדפסה מותאמות

עברו להדפסה כשירות, כולל חומרים מתכלים, התחזוקה, השירות ושלמו סכום נמוך עבור של ההדפסות.

בחרו לעסק / משרד שלכם את המדפסת, חבילת ההדפסה והשירות הטובים המקצועיים והמשתלמים